Nos solutions

DETOXIO

Une solution française

→ DETOXIOTM est un boitier positionné dans l’entreprise entre le Firewall et le Switch.

→ Sa fonction est de bloquer automatiquement dès qu’il les détecte les flux en provenance ou à destination d’une adresse IP toxique.

→ DETOXIOTM est une solution qui rend la compréhension à un public large de problématiques complexes habituellement traitées par des experts.

→ DETOXIOTM est le dernier rempart avant l’infection de votre réseau s’il s’avérait qu’une faille de sécurité apparaissait dans un des équipements de protection de votre réseau.

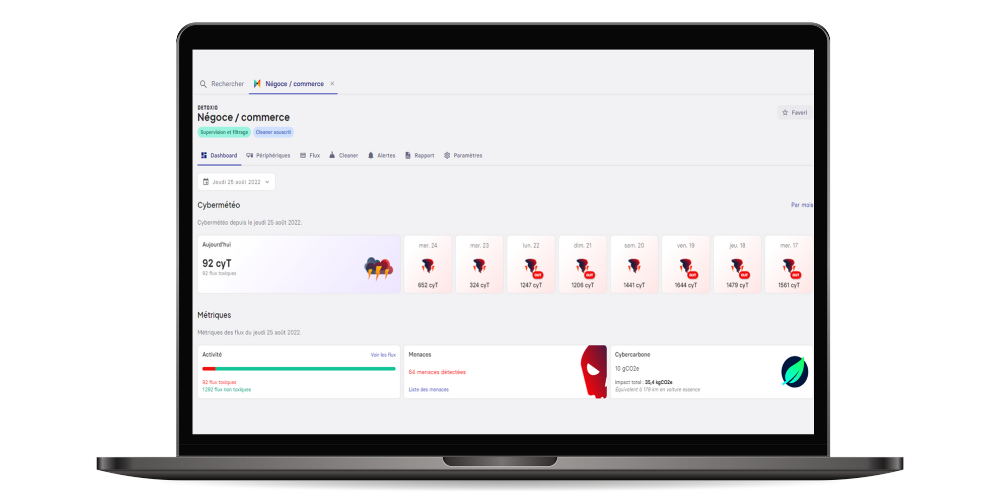

CYBER MÉTÉO

EN PRATIQUE

Comment Detoxio™ détecte les flux toxiques ?

La solution Detoxio™ s’appuie sur la base Serenicity Cerbere™, une technologie brevetée, de détection et de caractérisation de la menace en temps réel.

Cette base contient un ensemble de marqueurs toxiques identifiés à partir de sources multiples et grossit tous les jours de 9 000 à 12 000 adresses Ip toxiques.

CONNECTÉ AVEC LES PARTENAIRES DE SERENICITY™

MOTEUR D’ANALYSE ET DE QUALIFICATION BREVETÉ

INTÉGRÉ AUX SOLUTIONS DE SERENICITY™

REQUALIFICATION EN TEMPS RÉEL

Pilotage

Un tableau de bord en temps réel de l’état de la cybersécurité de votre système d’information simple et compréhensible

SERENICITY CONTROL™ est l’interface associée à chaque DETOXIO™ qui vous permet :

- D’être alerté (si vous le souhaitez) lorsqu’une faille apparaît

- D’analyser la menace grâce à une cartographie et à la cybermétéo.

- De qualifier la menace grâce à des outils simples et ergonomiques.

- De remédier au problème grâce à l’analyse et à l’outil CLEANER

TOUR D’HORIZON

Le saviez-vous ?

Vos données circulent, et si vous repreniez le contrôle ?

%

Des cyberattaques proviennent d'un mauvais réflexe d'un salarié

%

Des TPE / PME françaises ont été la cible d'une cyberattaque en 2021

Minutes à 10 jours sont nécessaires pour s'introduire dans un réseau d'entreprise

%

des équipements compromis par les cyber-criminels le sont en toute discrétion

→ Pourquoi cette discrétion ? ➔ accroître leur surface d’attaque.

→ Dans quel but ? ➔ mener des attaques d’envergure contre des OIV ou de grandes entreprises.

→ Avec quel objectif final ? ➔ générer des profits, intelligence économique, déstabilisation…

Tout appareil connecté est une cible

MIEUX COMPRENDRE

En vidéo

Vous souhaitez nous joindre ?

07 66 83 49 72

Et si on entrait en contact ?

Vous souhaitez en savoir plus sur notre offre ?